Некоторые сервисы, такие как Instagram и Facebook, определяют приложение как предпочтительный вариант для одноразовых кодов при настройке двухфакторной аутентификации.

Данные на замке: как двухфакторная аутентификация поможет обезопасить сайт

Пароли, даже самые сложные, больше не являются препятствием для киберпреступников. В ответ на это владельцы сайтов все чаще вводят вторые факторы аутентификации. В этой статье совместно с партнерами WebMoney мы рассказываем о новейших методах защиты данных с помощью второго ключа (спойлер: самый популярный — наименее доверенный). На примере сервиса e-num мы приводим инструкции по подключению бесплатной двухфакторной аутентификации к вашим ресурсам.

Мы уже давно привыкли получать от банков SMS-сообщения с цифровыми паролями для проведения транзакций и доступа к личным счетам. Банки являются типичным примером сектора, где уже давно внедрена двухфакторная аутентификация. Однако не только им нужен безопасный доступ к ограниченным областям веб-сайта. Сервисы, требующие от пользователей регулярного подключения, заботятся о сохранении репутации и личных данных клиентов. Эти сайты могут быть любыми — от провайдеров мобильных телефонов до веб-сайтов и обычных интернет-магазинов. Как правило, на этих сайтах хранятся личные данные клиентов.

Счета особенно привлекательны для хакеров, если владелец привязал к ним банковскую карту или уже перевел часть средств на личный счет на внутренний баланс. В США некоторые интернет-магазины стали стремиться к двухфакторной аутентификации, когда обнаружили, что в 2017 году уровень мошенничества в электронной коммерции вырос на 30% по сравнению с предыдущим годом. Они рассказывают о подделке адресов доставки уже купленных товаров и о покупках с использованием украденных банковских карт или других способов оплаты. Чтобы удержать клиентов и мотивировать их совершать повторные покупки, розничные торговцы начинают обращать внимание не только на удобство использования своих сайтов, но и на безопасность и защиту.

Обратите внимание, что двухфакторная аутентификация — это дополнительная экономия времени для пользователей. Однако знаменитая история с идентификацией личности постепенно способствует тому, что второй фактор начинает признаваться не как препятствие, а как дополнительный уровень защиты.

Какие виды двухфакторной аутентификации есть

Двухфакторная аутентификация — явление не новое, хотя оно постоянно развивается. Когда-то обычным делом были скретч-карта и пароль на одной бумажке.

Одним из самых надежных методов идентификации часто считается естественная особенность в виде USB-ключа. Это создает ключ шифрования, который вставляется при подключении к компьютеру. Этот метод вскоре может быть заменен NFC-метками на естественных носителях или подкожными чипами.

В ближайшем будущем отпечатки пальцев и фотобиометрия будут все чаще внедряться в качестве дополнительного фактора безопасности. Многофакторная аутентификация использует службы географического обнаружения, которые проверяют пользователя по его местоположению.

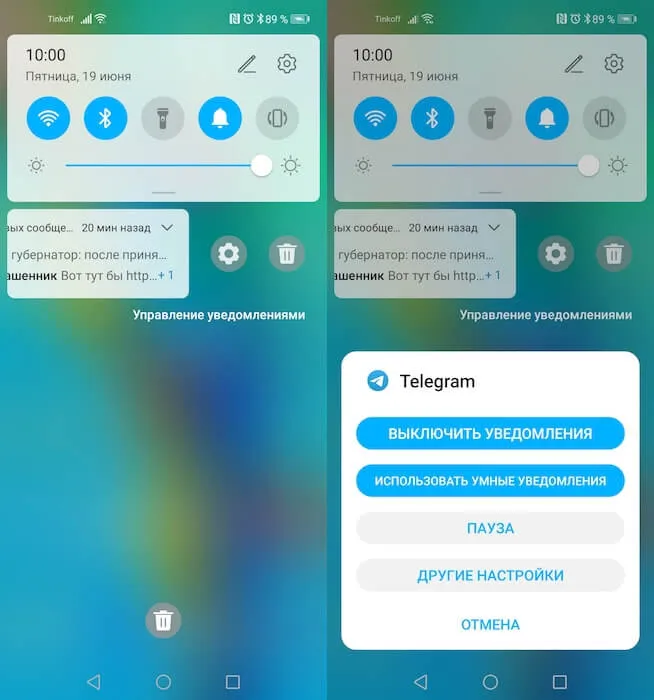

Нетрудно догадаться, что вторым по популярности (но наименее безопасным) фактором является SMS-верификация. Однако для владельцев услуг существуют финансовые затраты, связанные с SMS-рассылками. Сложность для конечного пользователя заключается в том, что сообщения не всегда правильные. Кроме того, злоумышленники могут украсть их или использовать поддельные документы, чтобы получить SIM-карту.

Учитывая доступность интернета и популярность смартфонов, мобильные приложения идентификации пользуются спросом у владельцев сайтов.

Одной из первых альтернатив двухфакторной безопасности был E-Num. Его рост начался в 2007 году. Задача состояла в том, чтобы создать решение для двухфакторной аутентификации, которое сочетало бы в себе шифрование и требовало только мобильных телефонов, чтобы работать независимо от провайдера мобильной связи.

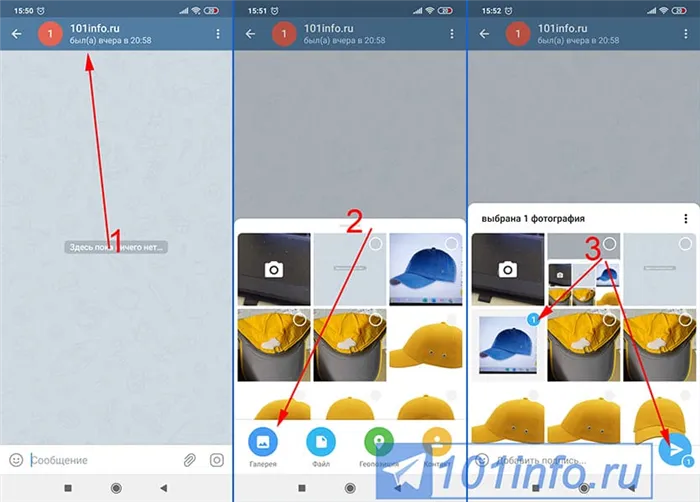

Первая версия E-Num работала на платформе Java. Сегодня приложение работает на самых популярных операционных системах и использует схему «вопрос-ответ» для генерации одноразовых ключей. Вопрос о числе» не нужно вводить вручную. Приложение отправляет push-депривацию после запроса авторизации. e-num обозначается одним «номером» на экране телефона. Пользователь отправляет его, нажав соответствующую кнопку в приложении или введя его вручную.

В отличие от некоторых других методов двухфакторной аутентификации, где клиент получает готовый «ответ» в качестве подтверждения, e-Num получает «ответ» из push-уведомления из хранящейся в приложении уникальной кодовой книги. Они генерируются случайным образом на основе «естественного шума» процессора.

Если пользователь не хочет обзаводиться смартфоном и у него есть смарт-часы, e-Num может проверять энергию на Apple Watch или Android wear.

Когда активная пользовательская база клиента e-Num достигла 2,5 миллионов пользователей, было принято решение открыть API. Первоначально услуга e-Num использовалась только системой переводов WebMoney. Владельцам электронных кошельков не нужно загружать отдельное приложение, так как e-Num уже интегрирован в WebMoney Keeper.

Сегодня услугами e-Num пользуются более шести миллионов человек.

Как настроить двухфакторную аутентификацию на своем сайте

Владельцы сайтов могут применять бесплатную систему аутентификации пользователей. Проверять нужно только официальный сайт сервиса enum.ru и приложение.

Различают два метода интеграции между OAUTH 2 и SOAP.

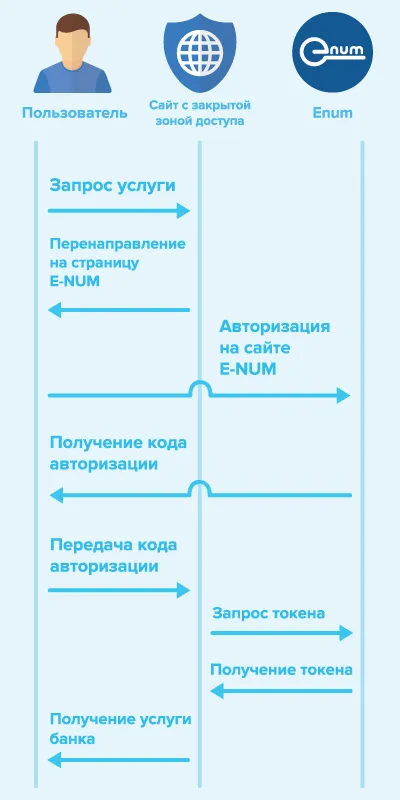

Метод интеграции OAuth2

Стандарт OAUTH 2.0 позволяет третьим сторонам предоставлять доступ к защищенным ресурсам без необходимости предоставления третьей части аутентификационных данных пользователя («запрос номера», «ответ номера»).

Последовательность действий при авторизации через систему e-Num с использованием метода OAUTH2 следующая

1. клиент веб-сайта запрашивает подключение к защищенной зоне 2. для предоставления доступа к веб-сайту требуется авторизация личности, и для этого осуществляется перенаправление на электронный номер 3. после успешной авторизации система e-num возвращает клиенту одноразовый код. 4. браузер клиента пересылает код авторизации на сайт 5. Используя код авторизации, сайт запрашивает временный доступ к e-num. 6. купон используется для доступа к методу API E-Num, который обеспечивает аутентификацию клиента.

Пример кода на GitHub (после описания метода API) Вы можете реализовать свой собственный клиент OAUTH2-NUM или использовать существующую клиентскую библиотеку платформы.

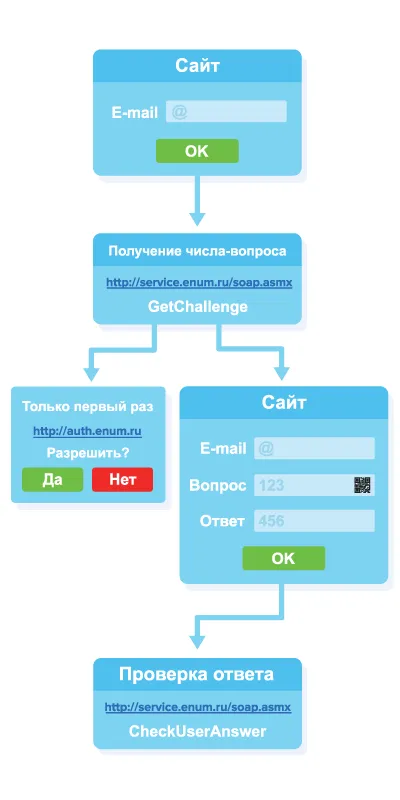

Метод интеграции Soap API

Метод интеграции SOAP требует перенаправления одного пользователя в auth.enum.ru. Следующие приложения не требуют перенаправления

Последовательность действий при авторизации использования системы E-Num с помощью метода SOAP следующая.

1. пользователь стороннего веб-сайта вводит свою электронную почту. Внутренняя часть сайта обращается к методу e-Num GetChalleng (интерфейс SOAP) для получения «вопроса о номере». 2. веб-сайт отображает «Номер запроса» и просит пользователя ввести «Номер ответа». Метод CheckUseranswer используется для контроля ответа пользователя. 3.При первом входе пользователь получает лицензию на пользование веб-сайтом с помощью e-num в сочетании с учетной записью пользователя на сайте https://auth.enum.ruにリダイレクトされ.

Чтобы использовать этот метод, владелец сайта должен быть зарегистрирован на Enum.ru.

Если вы хотите видеть больше материалов по безопасности, пожалуйста, напишите комментарий. Мы хотим создавать полезный контент и заинтересованы в вашем участии.

Чтобы добавить номер телефона, нажмите «Добавить проверенный номер телефона» и введите номер телефона. Выберите способ проверки номера (с помощью письменного сообщения или автоматического телефонного звонка) и нажмите Continue (Продолжить). Чтобы удалить доверенный номер телефона, нажмите рядом с номером телефона, который нужно удалить.

Что такое двухфакторная аутентификация?

Одним словом, двухфакторная аутентификация повышает безопасность только за счет добавления второго шага к процессу аутентификации. Поэтому простого угадывания или кражи пароля недостаточно для получения доступа к учетной записи.

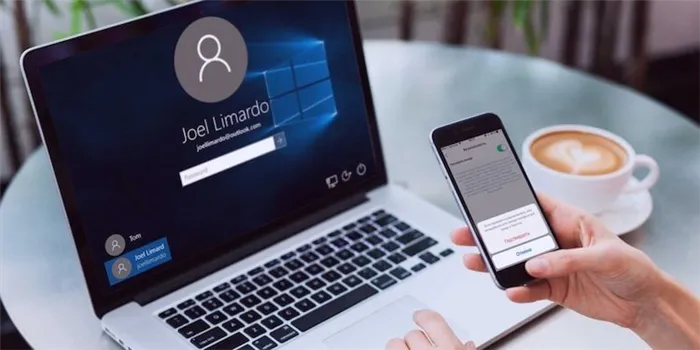

После ввода обычного пароля устройство или приложение требует ввести второй пароль. Этот второй пароль похож на пароль и отправляется на указанное устройство через текстовое сообщение. Только при успешном введении обоих кодов можно получить доступ к счету, который недоступен для тех, у кого нет мобильного телефона с основным паролем.

Очевидно, что этот метод аутентификации делает учетную запись более защищенной. Во-первых, пароли двухфакторного доступа меняются при каждом использовании, что делает их практически невозможным угадать или взломать, в отличие от обычных паролей.

Во-вторых, доступ к счету смогут получить только люди, имеющие устройство, указанное в качестве получателя сообщения с кодом подтверждения. Тот факт, что пароль передается в письменном виде, делает его более безопасным, чем использование электронной почты, поскольку одновременно SIM-картой может пользоваться только одно устройство. Такие пароли очень сложно получить из SMS, не в последнюю очередь потому, что их гораздо сложнее получить, чем из электронной почты.

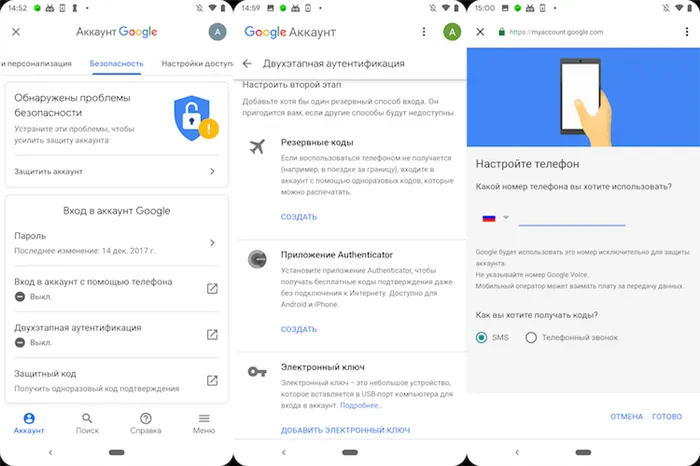

Использование двухфакторной аутентификации для защиты вашей учетной записи Google

Первой частью инициации использования двухфакторной аутентификации может быть учетная запись Google. Это означает, что новое устройство не сможет войти в вашу электронную почту, получить доступ к вашему аккаунту Google Play или обработать ваши фотографии и файлы Google Drive, даже если пароль был украден.

Учетные записи Google имеют два варианта двухфакторной аутентификации. Вы можете выбрать получение уведомления в виде SMS или звонок на указанный номер. Используйте специальную подсказку, которая работает быстрее, чем ввод кода или использование электронного ключа. Последний вариант является наиболее безопасным и гарантирует, что вы не потеряете доступ к своему счету, если смените номер телефона. Однако этот способ не бесплатный и может быть немного сложнее в использовании, чем простое SMS с кодом.

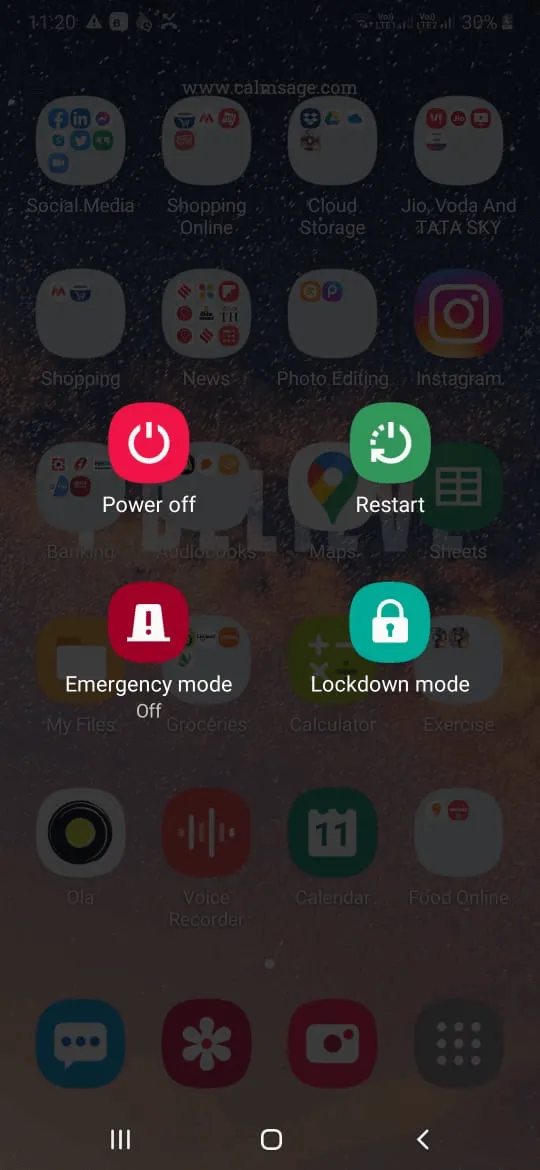

Ниже мы опишем последовательность шагов для координации двухфакторной аутентификации на смартфоне Android с помощью SMS.

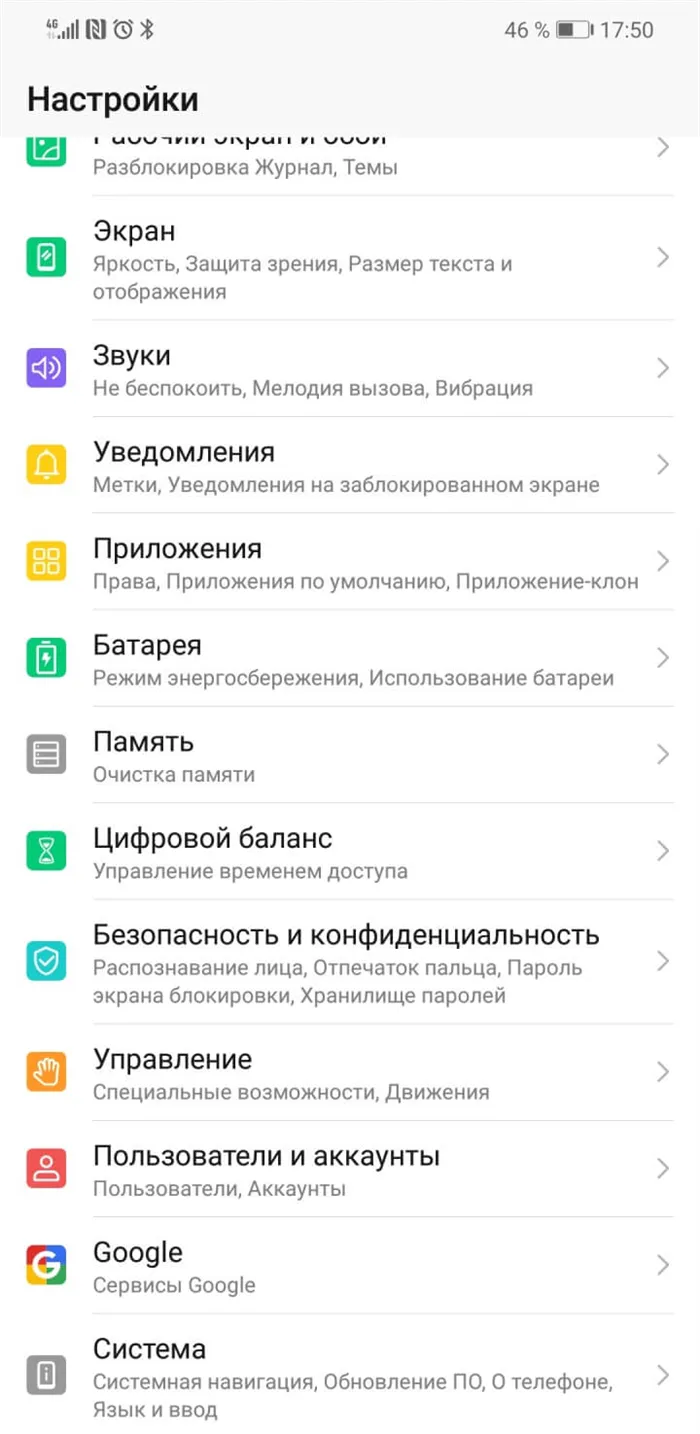

- Перейдите в “Настройки” > “Google” > “Аккаунт Google”

- Найдите вкладку “Безопасность”

- Выберите пункт “Двухфакторная аутентификация” и войдите в аккаунт

- Укажите свой номер телефона и/или адрес электронной почты на тот случай, если вам потребуется восстановить аккаунт

Теперь, как только вы войдете на страницу двухфакторной аутентификации, внизу вы увидите список всех устройств, подключенных к вашей учетной записи. Здесь можно активировать подсказку Google, чтобы вторым шагом подключения к аккаунту было простое уведомление, позволяющее автоматически заполнить необходимые поля. Это так же безопасно, как и SMS, но, как уже говорилось, если вы смените номер телефона, вы не потеряете возможность войти в свой аккаунт.

Чтобы выбрать другой вариант авторизации, необходимо спуститься вниз в конце страницы, где можно выбрать электронный ключ, SMS или голосовое сообщение. Если вы выбрали последний вариант, вам будет предложено ввести свой номер телефона. На этот же номер будет отправлен код подтверждения, который необходимо ввести в соответствующее поле для продолжения. Затем нажмите кнопку Включить, и с этого момента двухфакторная аутентификация будет защищать ваши конфиденциальные данные.

Отныне вы будете получать код подтверждения каждый раз, когда будете настраивать учетную запись Google на новом устройстве. Если вы хотите изменить метод аутентификации EK или полностью отключить его, вернитесь в настройки безопасности Google и повторите процедуру.

Более подробную информацию о настройке двухэтапной аутентификации Google на других устройствах, например, компьютерах, можно найти на официальном сайте Google.

Сторонние приложения

Конечно, Google — не единственная компания, предлагающая двухфакторную аутентификацию для своих услуг. Например, большинство банковских приложений предлагают одинаковые средства защиты информации, а некоторые банки требуют их наличия. Например, у платежной службы PayPal тоже есть такой сервис. Существует также множество приложений, которые работают аналогично Google Authenticator. Это то, что вы можете настроить в разделе «Двухэтапная аутентификация» выше.

У Google Authenticator есть соответствующая программа под названием Authy, которая также предлагает услуги по повышению безопасности. Authy работает на нескольких устройствах, позволяя вам синхронизировать ваши устные записи между компьютерами, смартфонами, планшетами и даже смарт-часами. Authy также может создавать зашифрованные резервные копии. Таким образом, вся информация хранится в облаке, что позволяет легко восстановить данные в случае потери смартфона.

Даже такие безобидные на первый взгляд приложения, как Messenger, используют эту технологию для защиты учетных записей. В прошлом году WhatsApp ввел такую функцию в настройках учетной записи приложения, чтобы обеспечить дополнительный уровень безопасности при записи новых звонков. Facebook также предлагает двухфакторную аутентификацию, поэтому вы можете получить предупреждение, если кто-то попытается войти в ваш аккаунт. Аналогичная ситуация с «Вконтакте» и Instagram.

Двухфакторная аутентификация — это не замена сложным паролям, а еще один уровень безопасности, который помогает защитить данные от любопытных глаз и рук.

Поделитесь своим мнением на основе комментариев к этой статье и беседы в Telegram.

Владельцы сайтов могут применять бесплатную систему аутентификации пользователей. Проверять нужно только официальный сайт сервиса enum.ru и приложение.

Где можно включить двухфакторную аутентификацию?

Ответ прост. Если используемый вами сервис содержит конфиденциальные данные и вы можете включить двухфакторную аутентификацию, сделайте это без колебаний. Например, Pinterest. Я не знаю… Если у вас есть аккаунт Pinterest, вам не нужно каждый раз проходить длительный процесс двухфакторной аутентификации. Однако онлайн-банкинг, учетные записи в социальных сетях, учетные записи iCloud, почтовые ящики и особенно бизнес-аккаунты стоит защитить с помощью двухфакторной аутентификации. Google, Apple и все основные социальные сети позволяют легко сделать это в настройках.

Двухфакторная аутентификация — один из лучших способов защиты учетных записей #security.

Твиттер.

Кстати, если у вас есть собственный сайт, например, на базе WordPress или аналогичной платформы, рекомендуется включить в настройках оба фактора защиты. Короче говоря, повторяйте. Оценивая свой аккаунт и его содержимое, не игнорируйте возможности повышения безопасности.

Какие еще существуют виды двухфакторной аутентификации?

Мы уже обсуждали передачу специальных кодов в виде SMS и сообщений электронной почты, USB-носителей и смарт-карт. В основном они используются для доступа к определенным типам интернет-ресурсов или VPN-сетям. Существуют также генераторы кодов (в виде брелоков с кнопками и небольшими экранами), технология SecureID и другие специальные методы, актуальные в основном для корпоративного сектора. Существуют и менее современные интерпретации, например, так называемый пароль TAN (Transaction Authorisation Number). Даже если вы были клиентом менее прогрессивного банка, вы, возможно, сталкивались с ними: при входе в систему дистанционного банковского обслуживания клиенту выдавался листок бумаги с заранее установленным списком одноразовых паролей, вход в систему и/или совершение транзакции Каждый раз они вводятся один за другим. Кстати, банковские карты и PIN-коды также являются системами двухфакторной аутентификации. Карта — это «ключ», который нужно держать в руках, а PIN-код — «ключ», который нужно запомнить.

Как упоминалось выше, существуют также биометрические методы идентификации пользователя. Это часто выступает в качестве вторичного фактора безопасности. Некоторые системы включают сканирование отпечатков пальцев, другие распознают людей по глазам. Некоторые системы руководствуются «шаблоном» сердца. Ставка. Пока, правда, все эти методы достаточно экзотичны, но гораздо популярнее электромагнитная татуировка, которая служит вторичным элементом аутентификации пользователя, например, беспроводных чипов. Я не отрицаю, что так оно и есть:)