Даже если ваш компьютер физически изолирован от Интернета, данные могут быть украдены очень необычными способами

Можно ли украсть данные с оборудования, отключенного от Интернета

Интернет создает множество проблем. По этой причине одним из наиболее радикальных способов обеспечения безопасности компьютера, на котором хранится наиболее ценная информация или который контролирует критические процессы, является полное и постоянное отключение от Интернета или, возможно, даже от всех сетей, включая локальные. У этой физической изоляции есть свое название: воздушный зазор.

Казалось бы, отключение от сети решает все проблемы безопасности. К сожалению, не полностью — данные на устройствах без доступа в Интернет можно украсть несколькими необычными способами.

Группа исследователей из Университета Бен-Гуриона в Израиле специализируется на анализе подобных методов кражи данных под руководством Мордехая Гури. Давайте раскроем их результаты и посмотрим, стоит ли нам волноваться.

Как подключиться к чужому компьютеру через Интернет Как подключиться к чужому компьютеру через Интернет Итак, у нас возник новый вопрос: «Как подключиться к чужому компьютеру через Интернет?» Есть два…

Как самостоятельно подключиться к другому компьютеру через Интернет или узнать, что к вашему компьютеру кто-то скрытно подключился. Выявление и диагностика несанкционированных подключений в сети интернет к удаленным компам — Сделать компьютер

Есть два варианта подключения к компьютеру через Интернет: авторизованный и неавторизованный. В первом случае вы получаете доступ к чужому компьютеру с разрешения его владельца, а во втором взламываете защиту компьютера с помощью соответствующего вредоносного ПО.

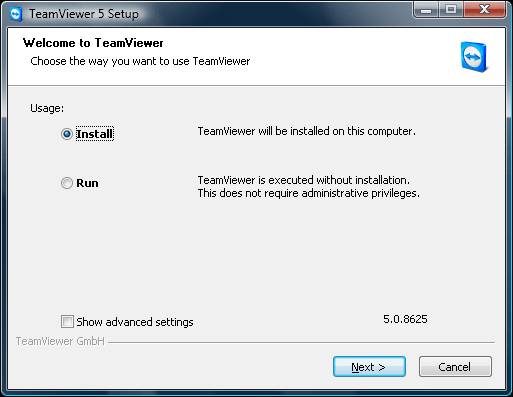

Шаг 1. Итак, прежде всего вам и вашему другу необходимо установить соответствующее программное обеспечение. Конечно, желательно, чтобы установка не вызывала затруднений. По этой причине я настоятельно рекомендую использовать программу TeamViewer. Программа бесплатна при условии некоммерческого использования, например, дома, вы можете использовать ее совершенно бесплатно на полностью законных основаниях.

Как видно из изображения, у вас есть два варианта: Установить и Выполнить. Если вы выберете первый вариант, TeamViewer будет установлен на ваш компьютер. Если вы не хотите устанавливать программу, вы можете запустить ее, не устанавливая ее, выбрав опцию «Выполнить» (необходимы права администратора).

Если вы просто экспериментируете, то можете подключиться к тестовому компьютеру, набрав ID номер 12345. Шаг 4. Что ж, все уже предельно ясно. Возьмите мышку и начните пользоваться чужим компьютером. Например, мне пришлось установить антивирус и систематизировать накопленные фотографии, которые запечатлены на рисунке.

Как вы уже поняли, программа TeamViewer предназначена для легального подключения к чужому компьютеру через Интернет. При несанкционированном подключении на компьютер жертвы устанавливается троян, который позволяет ей тайно управлять чужим компьютером. Как вы понимаете, все это незаконно, и по этой причине вы не найдете здесь подробной информации по данному вопросу.

Если у вас есть вопросы по установке и использованию программы TeamVeawer, оставьте сообщение: мы постараемся ответить.

Также есть еще один вариант и программа:

Ставим «Сервер» на компьютер, которым хотим управлять. Тот, из которого мы будем управлять — «Viewer”.

После завершения установки нам необходимо настроить права доступа на управляемом компьютере.

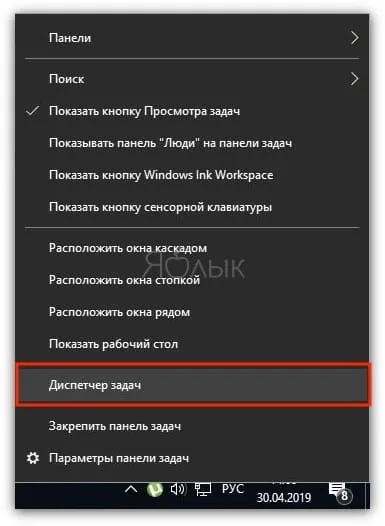

Щелкните значок на панели задач (синяя буква R на компьютере) правой кнопкой мыши. И выбираем пункт «Radmin Server Configuration”

Щелкните «Права доступа» и снова «Права доступа». Затем добавьте кнопку. Введите желаемое имя и пароль 2 раза. Нажмите «ОК”

Затем запустите Radmin Viewer на управляющем компьютере.

Нажмите кнопку «Добавить новую запись». Введите IP-адрес и желаемое отображаемое имя управляемого компьютера. Шаг 5

Теперь выберем созданное соединение. Введите имя и пароль, указанные на шаге 3.

И выберите желаемый доступ

| . |

Ваше интернет-соединение медленнее, чем должно быть? Возможно, что вредоносное ПО, шпионское ПО или другие вредоносные программы проникли на ваш компьютер и тайно используют соединение. Сегодня попробуем их найти.

Итак, как узнать, в чем проблема? С помощью простого метода, используя команду netstat из окна командной строки. Работает на Windows 7, Vista и XP. Если вы все еще используете XP, убедитесь, что у вас установлен хотя бы Service Pack 2.

Мы будем использовать команду netstat, чтобы получить список всего, к чему компьютер подключился за заданный промежуток времени. Чтобы использовать эту команду, вы должны запустить окно командной строки от имени администратора.

Откройте меню «Пуск» и введите «cmd» в поле поиска. Когда появятся результаты, щелкните правой кнопкой мыши cmd.exe и выберите во всплывающем меню «Запуск от имени администратора.

Если на экране появляется сообщение об управлении учетными записями пользователей (UAC), нажмите «Да». В зависимости от настроек UAC вы можете не увидеть это сообщение.

В командной строке введите следующую команду и нажмите Enter.

netstat -abf 5> activity.txt

Параметр –a представляет все ожидающие подключения и порты, параметр –b показывает, какое приложение подключается, а параметр –f показывает полное доменное имя DNS для каждого подключения, предоставляя информацию о том, к чему выполняется подключение.

Если вы хотите видеть только IP-адрес, вы можете использовать параметр –n. Вариант 5 будет опрашивать соединения каждые 5 секунд, что упрощает отслеживание ситуации. Результат команды будет выведен в файл activity.txt.

Подождите пару минут, затем нажмите Ctrl + C, чтобы прекратить запись данных.

Затем откройте файл activity.txt в своем любимом текстовом редакторе и просмотрите результаты. Или просто введите в командной строке activity.txt, чтобы открыть файл в Блокноте.

В этом файле вы увидите список всех процессов на вашем компьютере (браузер, клиент обмена мгновенными сообщениями, программа электронной почты и т.д.), Которые подключились к Интернету за последние две минуты (или до тех пор, пока у вас есть ждали выполнения команды). В списке также будет указано, какие процессы были связаны с какими веб-сайтами.

Если вы видите неизвестный процесс или сайт, погуглите его имя, чтобы узнать, что это такое. Это может быть системный процесс, о котором вы не знали, или это мог быть процесс работы одной из ваших программ. Однако, если процесс или сайт кажутся вам чрезвычайно подозрительными, снова поищите в Интернете, как с ними бороться.

Использование CurrPorts для просмотра подключений Для просмотра всех открытых в данный момент портов TCP / IP и UDP на вашем компьютере вы также можете использовать бесплатный инструмент CurrPorts.

это портативная программа, не требующая установки. Чтобы использовать его, загрузите CurrPorts, разархивируйте полученный файл .zip и запустите cports.exe.

Для каждого порта CurrPorts предоставляет информацию о процессе, который его открыл. Вы можете выбрать соединения и закрыть их, скопировать информацию о порте в буфер обмена или сохранить ее в файл HTML, XML или даже TXT.

вы можете изменить порядок столбцов в главном окне CurrPorts и в сохраненных файлах. Чтобы отсортировать список по определенному столбцу, просто щелкните заголовок этого столбца.

CurrPorts работает с Windows NT, Windows 2000, Windows XP, Windows Server 2003, Windows Server 2008, Windows Vista и Windows 7. Существует отдельная версия CurrPorts для 64-битных версий Windows. Более подробную информацию о программе вы можете найти на ее сайте. Удачи тебе!

И что же тогда это было возможно?

2. Подбор WPS-кода

Еще один метод грубой силы в «серой зоне». Технология WPS (Wi-Fi Protected Setup) разработана, чтобы упростить для устройств доступ к точке доступа Wi-Fi без ввода пароля.

Это достигается вводом восьмизначного PIN-кода доступа или нажатием специальной кнопки на роутере.

Вариант ПИН-кода довольно уязвим — его тоже можно взять. Главное, узнать, поддерживает ли точка доступа абонента WPS по пин-коду, но для этого уже давно придуманы специальные программы.

Эффективность метода: становится все более бесполезным — многие маршрутизаторы блокируют функцию WPS PIN после нескольких неудачных попыток подключения.

Меры предосторожности: Регулярно обновляйте прошивку роутера. По возможности прекратите использование технологии WPS.

Программа для ввода чужого компьютера TeamViewer с полным контролем над другим компьютером через Интернет Совместная работа — дело довольно тонкое, особенно если вы находитесь на расстоянии

Как подключиться к чужому компьютеру через Интернет

Как подключиться к чужому компьютеру в Интернете

Итак, у нас появился новый вопрос: «Как подключиться к чужому компьютеру через Интернет?» Есть два варианта подключения к компьютеру через Интернет: авторизованный и неавторизованный. В первом случае вы получаете доступ к чужому компьютеру с разрешения его владельца, а во втором взламываете защиту компьютера с помощью соответствующего вредоносного ПО.

Итак, давайте рассмотрим такой случай: где-то далеко от вас (а может и не очень далеко, но идти лень) ваш друг, брат, сваха и тд и тд, мало разбирающийся в компьютерных технологиях и которому срочно нужно было обработать парочку фотографий с помощью Photoshop, но не могу сделать это в одиночку. Друг установил Skype, но вы не можете ему ничего объяснить словами. Остается только одно — все делать самому, но чтобы не уходить с семейного рабочего места.

Шаг 1. Итак, прежде всего вам и вашему другу необходимо установить соответствующее программное обеспечение. Конечно, желательно, чтобы установка не вызывала затруднений. По этой причине я настоятельно рекомендую использовать программу TeamViewer, вы можете скачать TeamViewer 5 здесь. Программа бесплатна при условии некоммерческого использования, например, дома, вы можете использовать ее совершенно бесплатно на полностью законных основаниях.

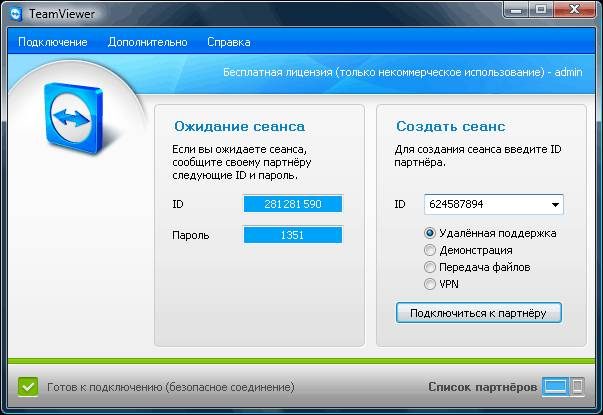

Шаг 2. После загрузки программы TeamViewer 5 вы можете ее запустить. После запуска программы вы увидите следующее окно:

Как видно из изображения, у вас есть два варианта: Установить и Выполнить. Если вы выберете первый вариант, TeamViewer будет установлен на ваш компьютер. Если вы не хотите устанавливать программу, вы можете запустить ее, не устанавливая ее, выбрав опцию «Выполнить» (необходимы права администратора).

Шаг 3. После установки и запуска программы TeamViewer появится следующее окно:

Чтобы вы могли подключиться к чужому компьютеру, его владелец должен сообщить вам (например, с помощью Skype) свой идентификатор и пароль (или вы должны предоставить свои данные, чтобы иметь возможность подключиться к вашему компьютеру). Полученные данные необходимо ввести в поле справа, необходимо ввести полученный от партнера идентификатор и нажать на кнопку «Подключиться к партнеру». Затем вам будет предложено ввести пароль, полученный от вашего партнера, и через несколько секунд вы сможете увидеть его рабочий стол на экране своего компьютера.

Если вы просто экспериментируете, вы можете подключиться к испытательному компьютеру, набрав 12345 в качестве идентификационного номера.

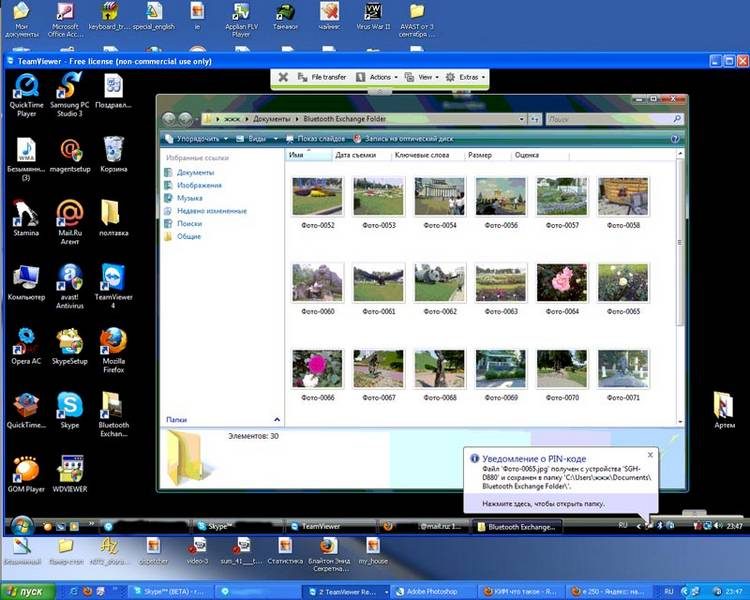

Шаг 4. Что ж, это уже все ясно. Возьмите мышку и начните пользоваться чужим компьютером. Например, мне пришлось установить антивирус и систематизировать накопленные фотографии, которые запечатлены на рисунке.

Как вы уже поняли, программа TeamViewer предназначена для легального подключения к чужому компьютеру через Интернет. При несанкционированном подключении на компьютер жертвы устанавливается троян, который позволяет ей тайно управлять чужим компьютером. Как вы понимаете, все это незаконно, и по этой причине вы не найдете здесь подробной информации по данному вопросу.

Если у вас есть вопросы по установке и использованию программы TeamVeawer, оставьте сообщение: мы постараемся ответить.

ᐉ Удаленное управление компьютером в локальной сети Удаленное управление компьютером в локальной сети. В статье описана инструкция, с которой

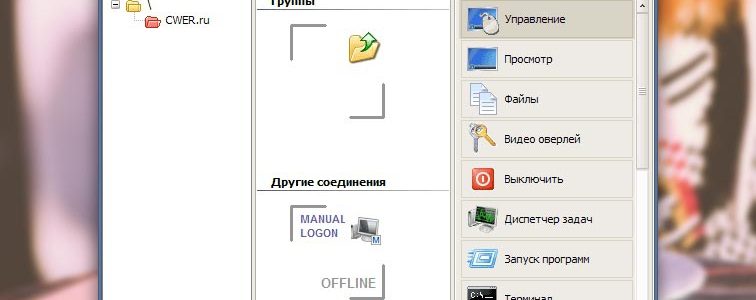

LiteManager

Довольно удобная и практичная в использовании утилита, состоящая из нескольких подкастов. Первая часть — это сервер, мы устанавливаем его сразу и запускаем на чужом компьютере, вторая — это программа просмотра, которая позволяет нам ориентироваться на другой компьютер. Утилита требует немного больше знаний, чем другие программы. Работать с сервером не так уж и сложно, вы можете самостоятельно установить ID пользователя, программа запоминает данные и больше не требует повторного ввода и подтверждения информации. Бесплатная версия для личного пользования — LiteManager Free.

LiteManager

LiteManager

Помимо удаленного регулирования, чата, экспорта данных и очистки реестра, есть несколько интересных возможностей: захват монитора, инвентаризация, удаленная очистка. Доступно бесплатное использование для работы на тридцати компьютерах, ограничений по временным рамкам программы нет, есть функция установки идентификатора для совместного использования. Бесплатно и для коммерческого использования.

Недостатков практически нет, но некоторые недостатки в бесплатной версии — это снижение возможностей при работе более чем на тридцати ПК. В целом программа удобна и достаточно эффективна для удаленного администрирования и контроля.

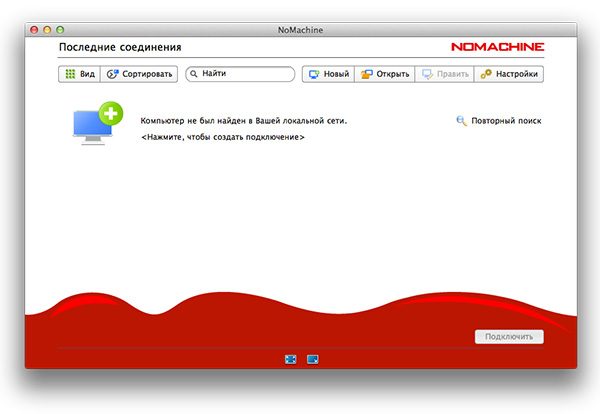

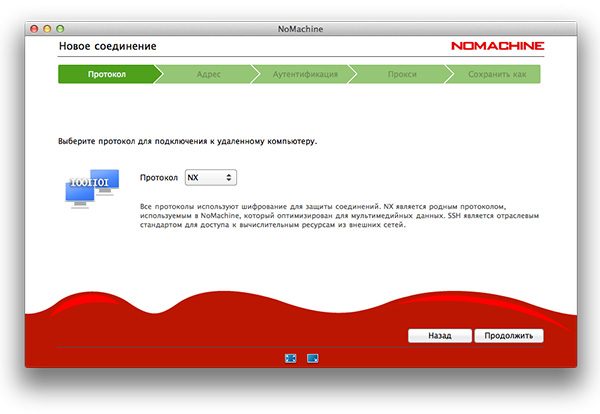

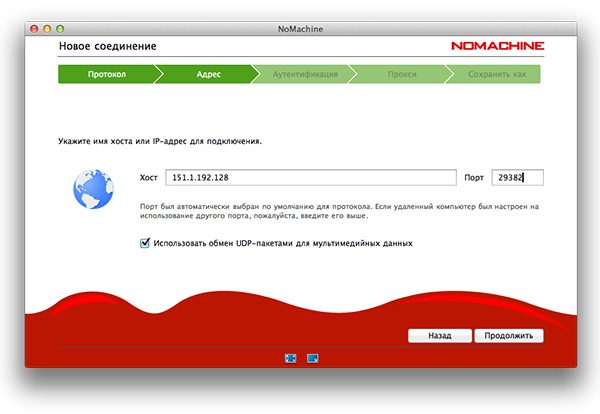

Шаг 1. Запустите первое подключение

- Убедитесь, что вы используете компьютер, с которого хотите подключиться. Запустите NoMachine из меню «Программы / Приложения». Нажмите «Продолжить», чтобы пропустить панель приветствия, показанную на рис. 4-2. 9. На следующей панели вам будет представлен выбор параметров (рис. 11. Последние подключения).

- Для пошаговой настройки выберите «Щелкните, чтобы создать соединение». Если вы использовали NoMachine раньше, в указанном диалоговом окне будут показаны все доступные соединения, созданные ранее. Чтобы отфильтровать отображаемые сеансы, вставьте IP-адрес или имя хоста в соответствующее поле.

Рис. 11. Выберите «Создать» или «Щелкните здесь», чтобы настроить параметры для вашего

первое соединение

Рис. 12. Выберите мастер подключения, чтобы шаг за шагом настроить новое подключение

Рис. 13. Чтобы завершить настройку с помощью мастера, введите IP-адрес и номер

двери, которые вы ранее зарегистрировали

Источники

- https://webznam.ru/blog/otkljuchennogo_ot_interneta/2020-07-26-1525

- https://htfi.ru/po/kak_podklyuchitsya_k_chuzhomu_kompyuteru.html

- https://www.iphones.ru/iNotes/user-posts/kak-podklyuchit-domashniy-internet-samomu-ili-ne-pozvolit-eto-sdelat-hitrym-sosedyam-12-07-2020

- https://i-fix-it.ru/programma-chtoby-lazit-v-chuzhom-kompyutere/

- https://xn--c1a8aza.xn--p1ai/zagruzka/upravlenie-drugim-kompyuterom-cherez-lokalnuyu-set.html